mac 黑洞

# 查看黑洞MAC表

display mac-address blackhole

# 配置为全局mac黑洞

mac-address blackhole 0005-0005-0005

# 配置MAC地址0005-0005-0005在VLAN 3的广播域内为黑洞MAC地址

mac-address blackhole 0005-0005-0005 vlan 3

#删除配置

undo mac-address blackhole 0005-0005-0005

info-center source ds channel 0 log state off trap state off

ACL 策略

访问控制列表 ACL(Access Control List)是由一条或多条规则组成的集合。所谓规则,是指描述报文匹配条件的判断语句,这些条件可以是报文的源地址、目的地址、端口号等。

ACL 本质上是一种报文过滤器,规则是过滤器的滤芯。设备基于这些规则进行报文匹配,可以过滤出特定的报文,并根据应用 ACL 的业务模块的处理策略来允许或阻止该报文通过。

ACL 功能:抓对象和做过滤

抓对象:检查数据包中的三层和四层信息

- 三层:源 IP,目的 IP,协议号

- 四层:源端口,目的端口

做过滤:允许访问和不允许访问

ACL 种类:通过列表号进行区分

- 三层 ACL

- 二层 ACL---专门用来抓 MAC 地址

- 命名 ACL

- 时间 ACL

三层 ACl:基础 ACL 和高级 ACL

- 基础 ACL:只能抓源 IP(在华为设备中,列表号 2000-2999)

- 高级 ACL:能抓取所有的 5 个参数(在华为设备中,列表号 3000-3999)

常见命令

# 查看 acl 配置

display acl all # 查看所有 acl 策略配置

display acl 2001 # 通过列表号查看

display acl name # 通过acl名称查看

acl name no-445 3999 # 创建一个acl,列表号为3999,命名为no-445

undo acl 2001 # 删除acl策略

规则编写

注意:

- ACL 必须在接口才能生效。

- 每个网络设备的厂家都定义了隐藏语句,华为默认未定义的都放行,思科默认未定义的都拒绝。

- ACL 在执行时,存在执行顺序,按照序列号顺序执行(从小到大)。匹配到后,就不执行下面的。

# 拒绝源IP地址为 192.168.1.1 的流量

acl number 2001

rule deny source 192.168.1.1 0

例子

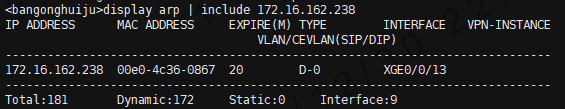

# 通过ip地址找到交换机上,此ip地址对应的端口号

display arp | include 172.16.162.238

阻断 ip 所有流量

# 系统视图下,创建策略

acl number 2001

rule 5 deny source 172.16.162.238 0

# 进入 XGE0/0/13 端口,应用策略

traffic-filter inbound acl 2001

traffic-filter outbound acl 2001

display this # 查看是否应用成功

# 删除

undo traffic-filter outbound acl 2001

阻断 ip 访问 445 端口

# 创建策略

acl name no-445 3999

rule 5 deny tcp source 172.16.162.238 0 destination-port eq 445

# 可以添加多条策略

rule 10 deny tcp source 172.16.162.239 0 destination-port eq 445

# 进入对应端口